Каким образом работает Telegram?

Если вы регистрируетесь в мессенджере, используя ваш номер телефона, за каждым аккаунтом закрепляется ID. Это «роднит» его с социальными сетями вроде Facebook или «Вконтакте».

Всякий раз, когда вы совершаете действие, вы оставляете какую-то часть своих данных. К примеру, если вы пишете в чат, то силовики получают дату написания сообщения, ID, имя и ваш юзернэйм. Эти данные получают обе стороны, то есть, как вы, так и ваш собеседник или все члены группы.

Важно понять, что Telegram позволяет получить ID любого участника чата, любого собеседника и любого пользователя бота, если он принадлежит силовикам или был взломан. ID привязан к аккаунту и изменить его нельзя, не меняя аккаунт, а также он остается у удаленных аккаунтов.

Но как по этим данным можно найти человека? И как уменьшить вероятность этого?

Способ №1: по информации, которую они уже имеют

Силовики могут проверить ID пользователя по уже существующей в их базе. Как ее наполняют, вы поймете позже, но называется она «Т-Поиск». Если ваш ID с данными о вас уже есть в базе, то найти вас — дело пары минут.

Способ №2: по номеру телефона

Любой пользователь, зарегистрировавший аккаунт на белорусский номер телефона, потенциально уязвим.

Во-первых, гигантские базы связок ID-телефон были собраны в то время, когда любого пользователя можно было найти по номеру. Такая возможность появилась в 2019 году.

Не ясно, какой объем тех баз, но потенциально любого пользователя можно найти, если его аккаунт создан до 2020 года.

Насколько известно, собирались данные, включая фото и телефоны, всех пользователей еще в самом 2020 году, когда люди за безопасность не переживали. Если аккаунт не менялся, то не важно, скрыли ли вы какие-то параметры — вы уже уязвимы.

Во-вторых, если вы создаете новый аккаунт и человек в ваших контактах, то ему автоматически приходит сообщение такого вида, которое невозможно отключить:

Теоретически, силовики могут составлять списки новых регистраций на белорусские номера. И это большая опасность.

Правило №1: ваш аккаунт лучше зарегистрировать на небелорусский номер. Его вы можете попросить у друзей за границей или дешево приобрести на сервисе виртуальных номеров (лучше тоже с небелорусской карточки). Это не позволит на раз-два найти ваш аккаунт.

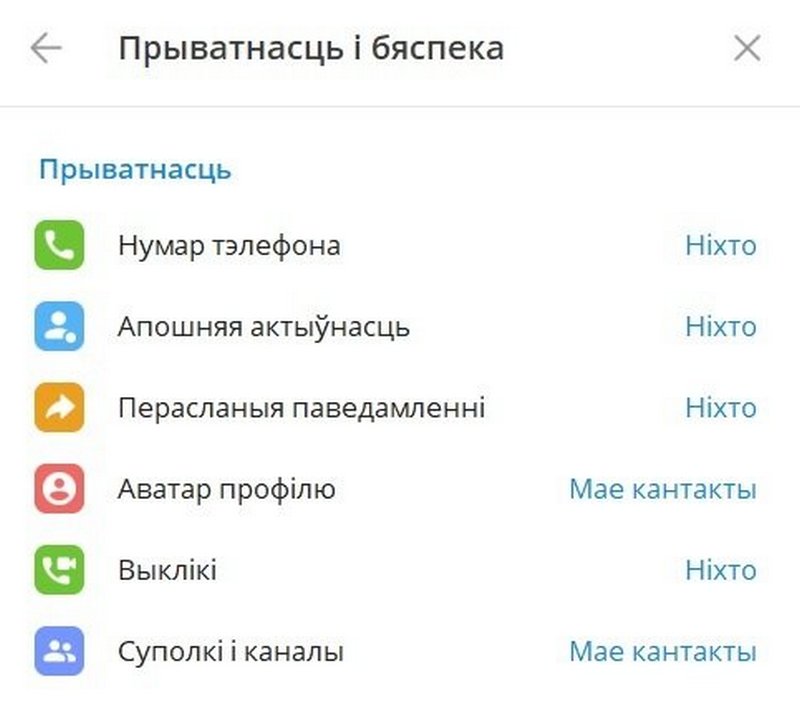

Правило №2: сразу после регистрации установите максимальную приватность аккаунта. В настройках это должно выглядеть так:

Правило №3: следует регулярно удалять и создавать заново ваш аккаунт — раз в какое-то время, скажем, в месяц или в два месяца. Это усложнит идентификацию и каталогизацию пользователей Телеграмм. Если ваш аккаунт старый (то есть ему больше года или даже он создан до протестов), то вам точно нужно изменить его.

Правило №4: будьте бдительны и постоянно думайте о том, что вы делаете в сетях в общем — стоит ли оно возможной ответственности.

Рекомендация: можете создать как минимум два аккаунта — рабочий и «активистский». С рабочего подпишитесь на не запрещенные в Беларуси ресурсы, а также общайтесь с коллегами и друзьями. Из «активистского» делайте, что считаете нужным, но не забывайте про периодическое удаление аккаунта.

Совет: попробуйте использовать Партизанский телеграмм (для компьютера, для Андроид). Он позволит вам не показывать «основной» аккаунт, выходя из него при введении пароля. Описание возможностей здесь. Недавно программа, разработанная «Киберпартизанами», прошла аудит кода в Рочестерском институте технологий, который подтвердил ее надежность и безопасность.

Способ 3: по истории изменения имени аккаунта

Самый простой способ — проверить, не назывался ли человек некогда своим именем. Причем это работает даже для удаленных аккаунтов. Для силовиков это сильная зацепка.

Это последствие того, что ID аккаунта не меняется и если просто сохранять связку ID-имя-юзернейм, то можно отследить историю аккаунта. Также для этого ранее силовики массово добавляли людей в контакты.

До августа 2020 года люди не слишком переживали о сохранении анонимности в телеграмме, поэтому если аккаунт старый или вы хоть когда-то назывались собственным именем, то скорее всего вас возможно найти.

Силовики могут действуют так: найти пользователя, которого хотят «сдеононить», а после «пробить» его по известным базам. У них есть собственная база аккаунтов, которая называется «Т-Поиск», также они пользуются платными ботами для «пробива».

Способ №4: по юзернэйму

Здесь все очень просто — если вы используете ваш юзернейм еще на каком-то сайте, кроме телеграмм, то его можно найти. Даже если вы делали так некогда, но после «исправились» на том же аккаунте.

Для этого существует известный инструмент Maigret, названный в честь персонажа Жоржа Симеона комиссара Жюля Мегре. Он позволяет искать имя пользователя среди тысяч ресурсов на всех языках мира.

Ради эксперимента мы посмотрели судебные дела нескольких политзаключенных, которых судили на открытых судах за комментарии в телеграмме. У двух из пяти случайно избранных людей мы сумели установить имя и фамилию человека по смене имени и фамилии, причем один аккаунт уже был удален.

В одном случае нашли привязанный телефон человека и таким образом получили другую информацию. У еще одного юзернейма был почти такой же, как и открытый инстаграм, и удалось найти его изображение за несколько минут.

Причем мы нашли и другие соцсети и информацию о человеке, не имея в начале ради чистоты эксперимента ни его имени, ни его фото, только комментарии.

Всего «эксперимент» занял около 30 минут и мы отыскали четырех из пяти комментаторов.

Способ №5: по аватарке

Если в телеграмме у вас стоит ваше фото или какой-то уникальный рисунок — это тоже серьезная зацепка для силовиков. Такой снимок можно отыскать через поиск или различные инструменты, если он есть у вас в соцсетях или вы его автор. Если это какое-то место, то это все равно даст «наводку» силовикам — по крайней мере, откуда вы, где путешествовали, и так далее.

Правило №5: никогда не называйтесь своим именем и не давайте «зацепок» на вашу реальную личность в информации об аккаунте. Если вы так уже делали раньше — удалите и создайте заново ваш аккаунт на небелорусский номер.

Способ №6: по информации из чатов

Много людей еще в 2020 году оставили следы своей деятельности. Часто это адреса жительства (в дворовых чатах), имена, геопозиции, даже части документов или фото автомобилей. Даже простая принадлежность к чату какого-то избирательного округа или дома очень сужает круг возможных людей, не говоря уже о прямых наводках.

В закрытых чатах часто люди вообще не «шифруются» и если силовики получили к нему доступ, то оттуда можно «достать» очень много информации.

Правило №6: никогда не выдавайте вашу реальную информацию в чаты. Для того, чтобы было сложнее вас идентифицировать, можете, к примеру, чередовать ваш род (писать о себе то он, то она) и давать случайную фальшивую информацию.

Правило №7: не вступайте в чат только вашего двора или округа. Если хотите быть в таком чате, зайдите в 10-15 чатов с разной локализацией одновременно. Если вы уже «проштрафились» — удалите и создайте аккаунт на небелорусский номер.

Способ №7: через фейковые боты

Этот способ особенно «выстрелил» во время запуска чат-бота «Перамога» от BYPOL. Тогда силовики создали сеть ботов, которые собирали персональные данные белорусов. И для несведущего человека они выглядели абсолютно одинаково, только губопиковский собирал еще и телефон, который впоследствии позволял найти человека.

В общем, если вы запускаете какого-то бота, то он получает ваш ID. И это уже большой риск даже если вы не даете туда никакой информации.

Правило №8: досконально проверяйте, в какой бот вы присылаете сообщение. Не ищите их поиском, а переходите с оригинальных страниц медиа или каналов.

Способ №8: через фейковые ссылки и сайты

У силовиков есть собственные сервисы для создания фейковых ссылок. Эти способы «заточены» на то, чтобы получить IP-адрес пользователя.

Схема такая: если вы контролируете ресурс, то можете создать ссылку на какой-то материал, созданную специально для какого-то человека. Если он единственный, кто зайдет на ресурс, то вы уже знаете его IP-адрес.

Это делается с помощью различных сервисов. Например, вы можете создать зеркало известного ресурса или полностью выдумать какой-то другой. Важно, чтобы у вас был контроль над статистикой и геолокацией тех, кто на него заходит.

Вместе с геолокацией можно «вытащить» еще и другую информацию в Fingerprint. Это отпечаток вашего браузера и, частично, вашей системы. Он позволяет получить массу информации — язык браузера, какие шрифты установлены на компьютере, версию вашей системы и многое другое, что позволит однозначно идентифицировать ваше устройство впоследствии.

Правило №9: не переходите бездумно по ссылкам от незнакомых людей или из открытых чатов. Если это ссылка на независимое медиа или сайт, который вы знаете, то лучше открыть его на сайте медиа. Если это ссылка на что-то другое, то есть легкий способ проверить, правдива ли она — просто вбейте ее в любой популярный поисковик и перейдите по ней из него.

Способ №9: контактные книги и переписка

Схема очень простая — нужно получить доступ к аккаунту человека и скачать его контактную книгу. Вместе с другими данными это позволит найти большинство его контактов в реальной жизни.

Также люди часто называют друг друга по именам, особенно в закрытых чатах и личных переписках.

Правило №10: не добавляйте людей в контакты под их собственными именами или известными силовикам псевдонимами.

Правило №11: удаляйте переписки со всеми другими людьми раз в сутки. Сделать это легко и это защитит вас от случайных сливов лишней информации.

Правило №12: раз в сутки чистите также кэш телеграмма и кэш баз данных. Сделать это можно по пути: Настройки — Данные и хранилище — Использование хранилища. Там выберите пункты «Очистить кэш Telegram» и «Очистить локальную базу данных». Это важно, ведь в локальной базе данных хранится очень много информации — архивы удаленных переписок и очищенных чатов, некоторые файлы и метаданные, а функции автоматического ее удаления не существует.

Способ №10: через фото и видео

Силовики могут найти человека с белорусским гражданством, если имеют фото его лица. Главные источники — информация из переписки, голосовые и видеосообщения в диалогах и чатах, а также видеозвонки.

Правило №13: в открытых чатах и в переписках с активистами не храните никакой фото— и видеоинформации, которая бы раскрывала вашу личность или личности других людей.

Способ №11: через метаданные файлов

Все файлы, которые вы создали сами или получили от других, по умолчанию содержат в себе метаданные. Для фото и видео из самых чувствительных — это устройство, с которой сделан снимок или видео. Для документов — имя пользователя компьютера, на котором он был создан. Такие метаданные создают все компьютеры на всех системах.

Телеграмм сохраняет их только если вы присылаете что-то как «файл», к примеру, если хотите сохранить качество сделанного фото. Перед отправкой чувствительных данных нужно это учитывать.

Правило №14: перед отправкой файлов «очищайте» их с помощью различных сервисов. Это защитит вас от «слива» метаданных.

Способ №12: через звонки и голосовые сообщения

Если человека задержали, силовики могут «вывести» пользователя на звонок с видео или по крайней мере аудио и таким образом найти его.

Аудиосообщения дают много информации — о том, какого пола человек, примерный возраст, тембр и стиль речи. Если человек известен силовикам, то это позволит найти почти сразу.

Также в телеграмме есть проблема, что по умолчанию звонки с контактами — реег-to-peer. Это значит, что два человека соединяются напрямую и указывают свои реальные IP-адреса. P2P-звонки намного улучшают качество звука, но позволят силовикам получить ваш реальный IP, когда вы разрешаете звонки, у вас включен интернет и человек в ваших контактах.

Правило №15: не сбрасывайте голосовые сообщения в общие чаты.

Правило №16: запретите IP-звонки. Сделать это можно по пути: Настройки — Конфиденциальность и безопасность — вызовы — P2P.

Способ №13: через стиль написания

Многие активные комментаторы узнаваемы по тому, как он пишет. Вы не замечаете это, но даже своих постоянных комментаторов мы узнаем из тысячи. Силовики тоже могут это анализировать.

Способ №14: фальшивые файлы

Почти для любого типа файлов существует схема, позволяющая получить IP-адрес при открытии файла. Такие файлы не являются вирусами, поэтому их не блокируют антивирусные программы.

Большинство таких «трюков» работает на Windows, но другие системы также уязвимы.

Правило №17: не открывайте файлы из сомнительных источников вроде открытых чатов и личных сообщений от незнакомых людей.

Правило №18: постоянно используйте VPN, для этого есть возможности в Android. Также такая возможность есть во многих VPN-клиентах на Windows, Linux, Mac и iOS. Называется она «Kill Switch». Это запретит устройству входить в интернет без включенного VPN.

Способ №15: социальная инженерия и внедрение агентов

Социальная инженерия или «атака на человека» — это совокупность психологических и социологических приемов, методов и технологий, позволяющих получить конфиденциальную информацию. Фактически нужно хитро обмануть человека. Он комбинируется с другими способами, перечисленными выше.

К примеру, можно создать фейковый аккаунт, который будет активно комментировать что-то в чате. После выяснить что-то об искомом человеке, к примеру, что он любит путешествия. А после скинуть ему ссылку на какой-то фейковый текст, который позволит получить его IP или понять, что он пользуется VPN.

Или, дальше-больше, пытаться завязать с ним беседу и получить что-то о нем — пол, возраст, место работы, круг любопытств, примерное место жительства. Или, к примеру, писать от имени уже задержанного человека, чтобы что-то выяснить.

Этот метод отличается от других, ведь задача силовиков здесь сначала установить доверие. То же и с агентами — они должны делать вид, что они сторонники перемен.

Среди последних таких атак — создание «Батальона Костюшко». Среди более сложных — во время атаки на группы ОГСБ силовики даже сожгли какой-то трактор, чтобы внедриться в ряды администраторов чата и найти остальных пользователей. Или внедрение агента в канал Черной книги Беларуси, которое позволило задержать Романа Протасевича и Софию Сапегу.

Правило №19: будьте осторожны. Не выдавайте людям из «протестных» чатов никакой информации о себе.

Способ №16: пытки

Это работает только если человек задержан и силовики не сумели найти точно того, кто скрывается за именем пользователя, или хотят получить информацию о контактах этого человека. Сейчас этот способ применяется очень широко — вас просто бьют или унижают разными путями, пока вы не сломаетесь.

Большинство людей не выдерживает пыток и выдает доступ к своему аккаунту.

Правило №20: будьте готовы к задержанию. Для этого чистите ваши устройства и заботитесь о вашей безопасности регулярно, а не время от времени.

Способ №17: путем слежения за конкретным пользователем

Даже если вы все делаете идеально, вероятность того, что вы рано или поздно «выдадите» какую-то информацию о себе — очень высока. Ведь все рано или поздно ошибаются.

И если за вами следят персонально, то, скорее всего, рано или поздно найдут. Это вопрос только того, насколько вы релевантны для силовых структур, чтобы тратить на вас такие гигантские ресурсы.

Способ №18: путем вывода человека из-под VPN, прокси или ТОР

Следующие три способа — чисто гипотетические. Мы не знаем точно, пользуются ли ими силовики, но они существуют и описанные в литературе.

Силовики могут ими пользоваться только если все другие более «быстрые» не сработали и нужно отыскать какого-то конкретного человека, а не лишь бы кого. Большинству из читателей они не угрожают.

Для этого силовикам нужен ресурс, который они могут контролировать. Причем на это ведутся даже настоящие хакеры и известные мошенники.

Суть такова: когда вы заходит из-под какого-то «анонимизатора», сайт или вас не пускает (как сейчас сайты белорусских госорганов), или создает для вас невыносимо длинную и сложную систему проверки. Это вынуждает вас заходить под своим собственным IP-адресом, а в белорусских реалиях это значит, что вы «попались».

Правило №21: если ресурс требует от вас выйти из-под анонимайзера, то он сомнителен в любом случае. Не отключайте средства анонимизации, даже если не можете попасть на какой-то ресурс.

Способ №19: тайминг-атака и сопоставление соединений

Отслеживается или время активности пользователя, или объем трафика, который он потребляет. К примеру, если вы установили с ним контакт, то вы можете сбросить ему файл какого-то большого размера и в момент зафиксировать всех людей, которые скачали что-то подобного объема. Так можно сузить круг «подозреваемых» в сотни раз.

С активностью суть в том, чтобы очень долго записывать всех, кто был онлайн в то или иное время. К примеру, человек активно пишет комментарии — это время активности, в которое он присоединяется к телеграммам. Ваша задача в том, чтобы записать всех, кто присоединялся к мессенджеру в этот временной промежуток. Таким образом рано или поздно таких людей останется мало.

Примерно также теоретически можно получить реальный IP-адрес человека, пользующегося «обычным» VPN. Нужно получить IP-адрес VPN и просто проанализировать, кто из пользователей в Беларуси «связывался» с этим VPN в то время, когда человек сделал важное для силовиков действие.

Рекомендация: не заходите в месенджеры сразу после включения ВПН.

Рекомендация: отключите автоматическую загрузку файлов в телеграмм. Сделать это можно по пути: Настройки — Данные и хранилище — Автоскачивание медиа. Запрещается автоскачивание для всех видов соединения. К тому же, это поможет вам быстрее загружать телеграмм, ведь теперь изображения и видео не будут грузиться автоматически.

Рекомендация:

Способ №20: технически сложные способы

Они используются чрезвычайно редко, но они существуют. Это, к примеру, атака с помощью звуковых маячков, деанонимизация через Cookies, User Agent и Fingerprint путем длительного их накопления, через специально созданные файлы-приманки, через уязвимости самого телеграмм (к примеру, эту).

Если против вас используют такие способы, то вы почти наверняка и так о них знаете. Реальное их использование против обычных белорусов маловероятно.

Вышеописанные правила и способы могут вас не спасти, если силовики записали ваши данные ранее или придут к вам по другой причине.

Инициативы CyberBeaver предлагает всем желающим консультации по кибербезопасности через своего защищенного бота, а в их канале собраны десятки инструкций по тому, как защитить себя в интернете.

Чтобы следить за важными новостями, подписывайтесь на наш канал в Telegram и группы в социальных сетях: Вк, Одноклассники, Facebook, Instagram, ТикТок.